Ingineria socială

Cel mai periculos atac nu sparge sisteme.

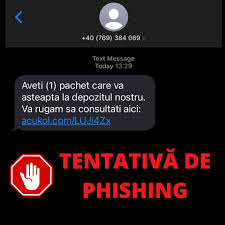

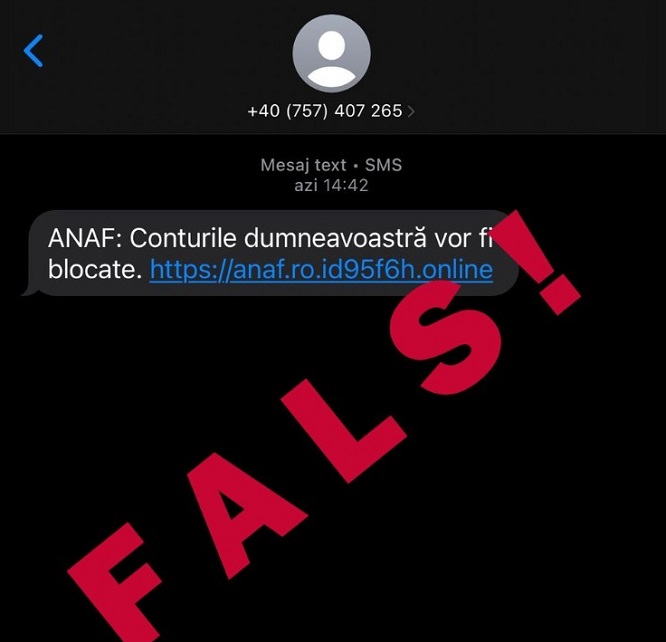

Te convinge să le deschizi singur.

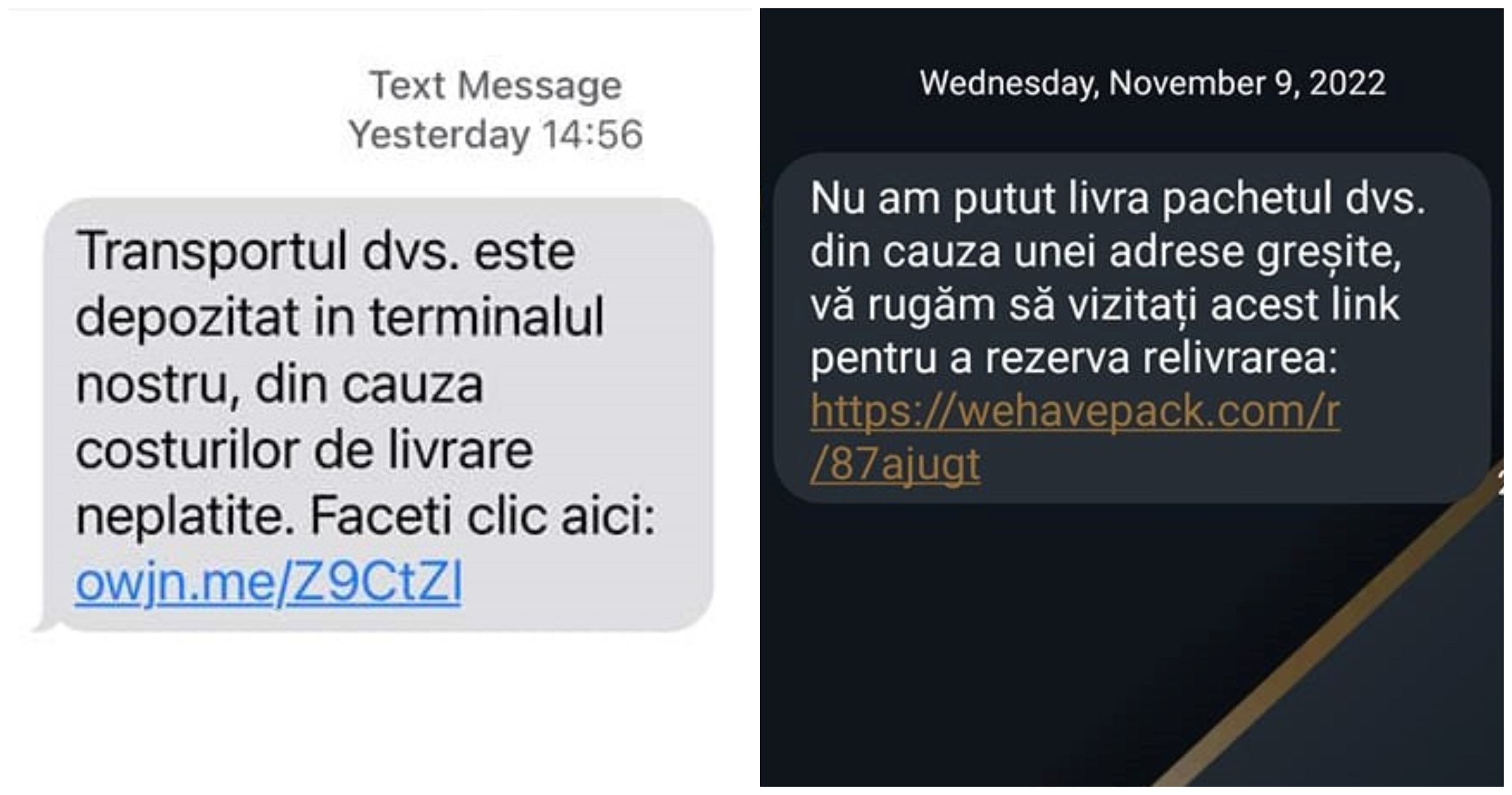

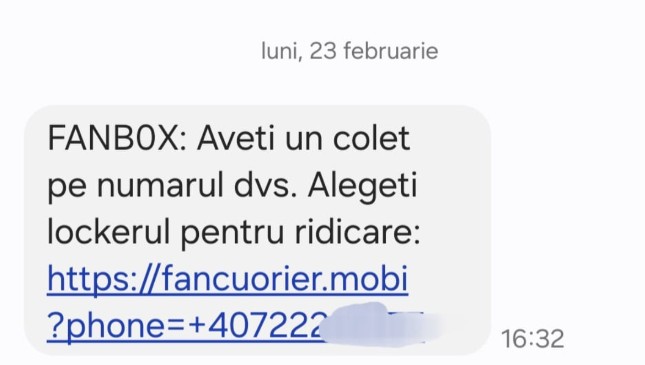

Majoritatea atacurilor cibernetice moderne exploatează comportamentul uman, nu vulnerabilități tehnice.

atacuri pornesc cu phishing

implică factor uman